- Cthulhu Stealer greift Mac-Geräte an und stiehlt Anmeldeinformationen aus einer langen Liste von Krypto-Wallets.

- Malware, die darauf abzielt, Gelder aus auf Macs installierten Krypto-Wallets abzuschöpfen, nimmt zu.

Als erfahrener Forscher mit einem Jahrzehnt Erfahrung im Bereich Cybersicherheit habe ich eine ganze Reihe von Malware-Bedrohungen gesehen, die auf verschiedene Plattformen abzielen. Es scheint jedoch, dass Mac-Geräte immer beliebtere Ziele für Cyberkriminelle werden, wobei der neueste Neuzugang der Cthulhu Stealer ist.

Eine kürzlich entdeckte Malware namens Cthulhu Stealer ist auf dem Vormarsch und zielt speziell auf Geräte mit MacOS ab, um Krypto-Wallet-Informationen zu stehlen. Dies macht es zu einem weiteren Beispiel dafür, dass Malware eine Bedrohung für Mac-Benutzer darstellt. Cado Security hat diese neue Bedrohung aufgedeckt und einen Bericht veröffentlicht, in dem erläutert wird, wie Wallet-Daten erfasst werden. Diese Enthüllung folgt unmittelbar auf Berichte über ein weiteres schädliches Programm, AMOS, das die Softwareanwendung Ledger Live für Mac stört.

Im kulturellen Zeitgeist herrscht seit geraumer Zeit die allgemeine Auffassung, dass MacOS-Systeme unempfindlich gegenüber Malware sind. Obwohl MacOS für seine Sicherheit bekannt ist, wurden in den letzten Jahren zunehmend Fälle von MacOS-Malware entdeckt.

Finger weg von langweiligen Regierungsdebatten! 😴 Hier gibt's nur heiße Krypto-News und Sarkasmus! 💥😎

👉Bereit für den Spaß? Klick auf "Beitreten"! 📲

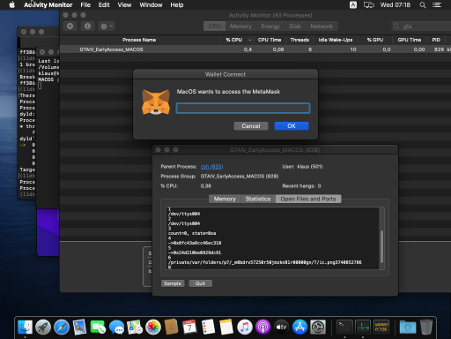

Cthulhu Stealer tarnt sich als legitime Software für MacOS und fungiert als Apple Disk Image (DMG). Wenn Benutzer die Malware-Anwendung öffnen, werden sie zur Eingabe ihres Passworts aufgefordert. Wenn sie den Vorgang ausführen, werden sie zur Eingabe ihres MetaMask-Passworts aufgefordert. Anschließend werden die sensiblen Wallet-Details in Textdateien auf ihren Geräten gespeichert. Dasselbe kann die Malware auch für andere Wallets tun, darunter Atomic, Trust, Binance, Coinbase und zahlreiche andere. Es sammelt auch andere Informationen, wie die IP-Adressen der Benutzer, Betriebssystemversionen, Hardware- und Softwaredetails und mehr.

Cthulhu-Stealer fragt nach MetaMask-Passwort. Quelle: Cado Security

Laut Cados Erklärung besteht der Hauptzweck von Cthulhu Stealer darin, Anmeldedaten und Informationen zu digitalen Geldbörsen von verschiedenen Plattformen, einschließlich Gaming-Konten, zu stehlen. In seinem Bericht weist er darauf hin, dass Cthulhu Stealer Ähnlichkeiten mit einer anderen für MacOS entwickelten Malware namens Atomic Stealer aufweist. Das Cybersicherheitsteam vermutet, dass es sich bei Cthulhu Stealer um eine modifizierte Variante von Atomic Stealer handeln könnte.

Der Aufstieg von Malware-as-a-Service-Angeboten

Cthulhu wird als Malware-as-a-Service (MaaS)-Produkt für eine Abonnementgebühr von 500 US-Dollar pro Monat verkauft, wobei die Nachfrage nach abonnementbasierten Malware-Diensten wächst. Der Hauptentwickler übernimmt außerdem einen erheblichen Teil jedes Exploits und zahlt denjenigen, die die Malware einsetzen, einen Prozentsatz ihrer Einnahmen. Die Untersuchung von Cado ergab, dass „Cthulhu-Stealer auf zwei bekannten Malware-Marktplätzen verkauft wurde, die zusammen mit Telegram für die Kommunikation, Schlichtung und Werbung für den Stealer genutzt werden.“

Andererseits könnte es möglicherweise zu Problemen im Rahmen des Malware-Bereitstellungsprozesses für die Benutzer kommen. Mehrere Personen haben Bedenken geäußert, weil der Urheber Berichten zufolge einen Exit-Betrug betreibt und es versäumt, die versprochenen Anteile an den rechtswidrigen Gewinnen auszuschütten.

Weiterlesen

- Das überraschende Ende des Konklaves hat eine tiefere Bedeutung

- „Wir sehen, dass die Rezessionsindikatoren rot blinken“, warnt der Präsident von Rosenberg Research

- Lisa Snowdon, 52, zeigt ihre dem Alter trotzende Figur in einem knappen lila Bikini, während sie auf Mallorca die Sonne genießt

- Madison Bailey von Outer Banks weint, während sie sich von Rudy Pankow verabschiedet

- Bybit ist jetzt ein registrierter VASP in Argentinien

- EU-Wertpapieraufsichtsbehörde: 10 Börsen dominieren 90 % des Kryptohandels

- „ADA ist extrem zentralisiert“, behauptet Gründer und CIO von Cyber Capital

- Hier ist die Anzahl der verlorenen Bitcoin-Adressen, während BTC seinen ATH-Preis erneut testet

- Top 5 Immobilien-Tokenisierungsplattformen

- 27 Horrorkomödien, die wirklich lustig sind

2024-08-27 15:43